nmap zmap使用

nmap 和 zmap的参数表,端口嗅探

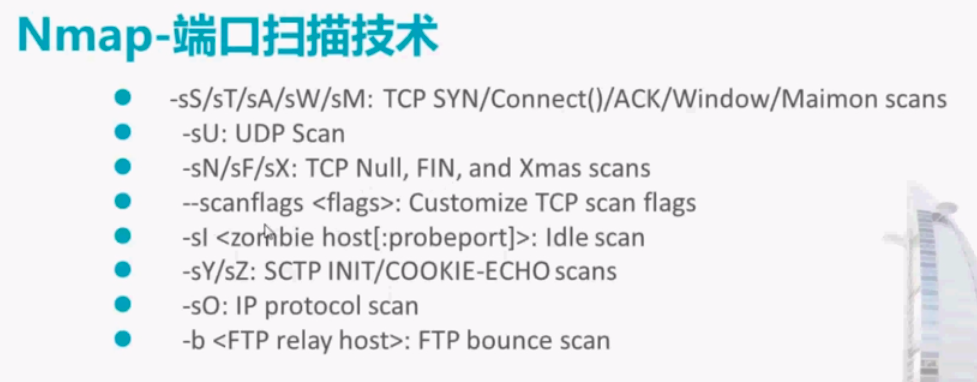

参数表

| 参数 |

功能 |

| -sL |

TCP SYN |

| -sT |

Connect |

| -sA |

ACK |

| -sW |

Window |

| -sM |

Maimon scans |

| -sU |

UDP scan |

| -sN |

TCP NULL |

| -sF |

FIN |

| -sX |

Xmax scans |

| -sI host:probeport] |

zombie host scan |

| -sY |

SCTP INIT |

| -sZ |

Cookie-echo scans |

| -sO |

IP protocol scan |

| -b FTPserver |

FTP bounce scan |

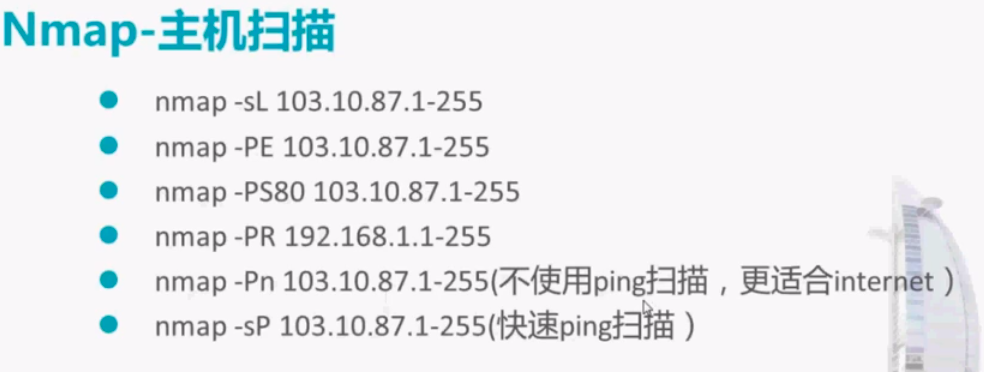

主机扫描

| 参数 |

功能 |

| -sL |

TCP SYN |

| -sn |

Ping Scan - disable port scan(测试过对方主机把icmp包都丢弃掉,依然能检测到对方开机状态) |

| -sS |

发送SYN包到远程主机,但不会产生任何会话,目标主机不会把连接记入系统日志。(为了防止对方判断为扫描攻击,目前挺多加防服务器直接会把扫自己端口的的ip拉黑) |

| -sA |

Connect,探测主机是否开机 |

| -PE |

Connect |

| -PS80 |

ACK |

| -PR |

Window |

| -Pn |

无ping扫描 |

| -sP |

快速ping,扫描本地局域网有那些机器,或者直接可以用前缀式表示类似于x.x.x.0/24 |

Last updated: